5.-USOS DE DIFERENTES FUENTES DE INFORMACIÓN

- Identificación del entorno en Internet y de la información como recurso:

El gran desarrollo tecnológico que se ha producido la nueva 'revolución' social, con el desarrollo de "la sociedad de la información". La dimensión social de las TIC se vislumbra atendiendo a la fuerza e influencia que tiene en los diferentes ámbitos y a las nuevas estructuras sociales que están emergiendo, produciéndose una interacción constante y bidireccional entre la tecnología y la sociedad.

- Definición de Internet y WWW:

Internet es un conjunto descentralizado de redes de comunicación interconectadas que

utilizan la familia de protocolos TCP/IP.

En informática, la World Wide Web, es un sistema de distribución de información basado

en hipertexto o hipermedios enlazados y accesibles a través de Internet.

- Que son los protocolos HTTP y HTTPS:

El protocolo HTTP (Protocolo de transferencia de hipertexto) es el protocolo

más utilizado en Internet. El propósito del protocolo HTTP es permitir la transferencia de

archivos (principalmente, en formato HTML). Entre un navegador (el cliente) y un servidor

web localizado mediante una cadena de caracteres denominada dirección URL.

El protocolo HTTPS (Protocolo de transferencia de hipertexto seguro) es un protocolo que te da el control que puedan ser secretos o en pocas palabras que no puede ser compartible para que nos ayuda a como una cuenta gmail o de facebook o twitter o hasta blogger.

El protocolo HTTPS (Protocolo de transferencia de hipertexto seguro) es un protocolo que te da el control que puedan ser secretos o en pocas palabras que no puede ser compartible para que nos ayuda a como una cuenta gmail o de facebook o twitter o hasta blogger.

5.1.- CARACTERÍSTICAS PRINCIPALES NAVEGADORES EN INTERNET

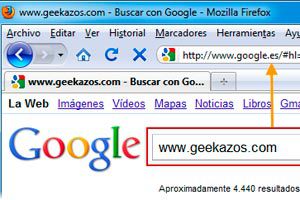

- Barra de direcciones: Es una característica del navegador web que muestra el actual URL o URI, y acepta una dirección URL tecleada que lleva al usuario al sitio web elegido. Muchas barras de direcciones ofrecen una lista de sugerencias mientras se está escribiendo la dirección.

- Barra de herramientas: Es un componente de la interfaz gráfica de un programa y es mostrado en pantalla a modo de fila, columna, o bloque, que contiene iconos o botones, que al ser presionados, activan ciertas funciones de una aplicación.

- Uso de buscadores: Se definen, describen y caracterizan un grupo de los principales motores de búsqueda que operan en Internet. Se analizan los métodos reconocidos para su evaluación y selección, así como se ofrecen algunos consejos para perfeccionar el proceso de búsqueda con el fin de mejorar sus resultados.

- Datos personales: Es cualquier dato que podría identificar potencialmente a un individuo específico. Cualquier información que puede ser utilizada para distinguir una persona de otra, y que puede ser usada para quitarle el anonimato a los datos anónimos puede ser considerada PII.

- Tipos de datos personales

- De identificación (nombre, domicilio, teléfono, correo electrónico, firma, RFC, CURP, fecha de nacimiento, edad, nacionalidad, estado civil, etc.);

- Laborales (puesto, domicilio, correo electrónico y teléfono del trabajo)

- Patrimoniales (información fiscal, historial crediticio, cuentas bancarias, ingresos y egresos, etc.)

- Académicos (trayectoria educativa, título, número de cédula, certificados, etc.)

- Ideológicos (creencias religiosas, afiliación política y/o sindical, pertenencia a organizaciones de la sociedad civil y/o asociaciones religiosas

- De salud (estado de salud, historial clínico, enfermedades, información relacionada con cuestiones de carácter psicológico y/o psiquiátrico, etc.)

- Características personales (tipo de sangre, ADN, huella digital, etc.)

- Características físicas (color de piel, iris y cabellos, señales particulares, etc.)

- Vida y hábitos sexuales, origen (étnico y racial.); entre otros.

5.3 CUALES SON LOS ASPECTOS A CUBRIR EN LA SEGURIDAD DEL EQUIPO:

- Sobre los registros: Es obligación de todas las organizaciones implementar una serie de registros. En los procedimientos de inspecciones ordenados por la autoridad administrativa del trabajo se debe exhibir el Registro de Accidentes de Trabajo, Enfermedades Ocupaciones e Incidentes Peligrosos ocurridos en el centro de labores.

- Sobre las contraseñas: es una serie secreta de caracteres que permite a un usuario tener acceso a un archivo, a un ordenador, o a un programa. En sistemas multiusos, cada usuario debe incorporar su contraseña atravez de comando como los correos electrónicos

- Sobre la navegación de las paginas web: Dado que el navegador web es una de las herramientas más versátiles en cómputo. Actualmente, esta tecnología es un lugar virtual recurrente para el fraude electrónico. Ello hace necesario adquirir hábitos que reduzcan el riesgo de ser víctimas de dichos fraudes y lograr una navegación confiable por la web.

- Sobre el uso de las redes sociales: La red se ha convertido en el núcleo de los negocios digitales, pero enfrenta nuevos retos de ciberseguridad. La red perimetral está en constante expansión y es difícil de proteger ante las sofisticadas amenazaras actuales con diversas tácticas que van del robo de credenciales a los ataques cifrados. A pesar de ser buenos canales para hacer network y expandir tu comunicación muchas personas no saben manejar bien sus redes sociales y eso puede ser un peligro.

No hay comentarios.:

Publicar un comentario